Más Artículos

Troyano

| |

¿Qué es un Troyano informático?

Al igual que el Caballo de Troya conocido en las antiguas leyendas grecorromanas, este tipo de software malicioso utiliza el disfraz o el engaño para ocultar su verdadera función.

Tras llegar al ordenador objetivo, suele emplear diversas técnicas para ser ejecutado por el usuario o por otro software del sistema afectado.

Los troyanos son actualmente la categoría de malware más común, y son utilizados habitualmente para abrir backends, tomar el control del dispositivo afectado, filtrar los datos del usuario y enviarlos a terceros, descargar y ejecutar otro software malicioso en el sistema, así como para muchos otros objetivos nefastos para el usuario.

| |

Breve Historia

El término "Troyano" tiene su origen en la época clásica, haciendo referencia a la legendaria conquista de Troya por parte de los griegos. Según el relato, los griegos construyeron un gigantesco caballo de madera en cuyo interior ocultaron un grupo de soldados de élite. Los troyanos, creyendo que se trataba de un regalo, introdujeron el caballo en su ciudad fortificada. Durante la noche, los soldados griegos salieron del caballo, tomaron por sorpresa a las defensas y lograron conquistar la ciudad.

El uso del término en el contexto de la informática surgió por primera vez en un informe de la Fuerza Aérea de los Estados Unidos en 1974, que analizaba las vulnerabilidades de los sistemas informáticos. Sin embargo, su popularización se produjo en la década de 1980, especialmente después de la conferencia de Ken Thompson durante la recepción del Premio Turing de la ACM en 1983.

| |

Ejemplos de ataques troyanos

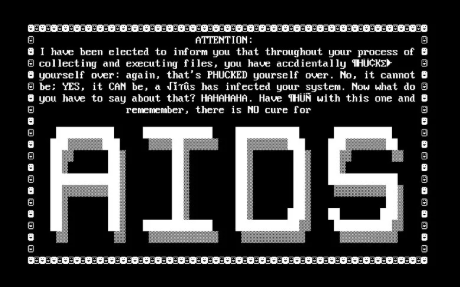

Uno de los primeros troyanos en ganar notoriedad fue el "AIDS Trojan", considerado el primer ransomware detectado "in the wild" en 1989. Este malware se distribuía a través del correo postal en discos que aparentaban contener una base de datos interactiva relacionada con la enfermedad del SIDA. Al instalarlo, el programa permanecía inactivo durante 90 ciclos de arranque y, posteriormente, cifraba la mayoría de los nombres de archivo en el directorio raíz de la máquina. Para recuperar sus datos, las víctimas debían pagar entre $189 y $378 enviando el dinero a un apartado postal en Panamá, según las condiciones del "acuerdo de licencia" que el software presentaba.

El software espía FinFisher, también conocido como FinSpy, es otro ejemplo notable de troyano. Ganó fama mundial por sus avanzadas capacidades de espionaje, que incluían el uso indebido de cámaras web, micrófonos, registros de teclado y la filtración de archivos confidenciales. Aunque fue desarrollado y comercializado como una herramienta para la aplicación de la ley, existen informes que sugieren su uso por parte de regímenes opresores.

Sin embargo, los Troyanos no son exclusivos de ordenadores de escritorio o portátiles. Un gran porcentaje del malware que afecta a los dispositivos móviles (especialmente a Android) también pertenece a esta categoría. DoubleLocker fue una familia ransomware muy innovadora que se ocultaba como una actualización de Adobe Flash Player. Se infiltraba en los dispositivos móviles a través de los servicios de accesibilidad, cifrando la información y bloqueando la pantalla con un código PIN aleatorio. Posteriormente, el atacante solicitaba un pago en bitcoins para desactivar el dispositivo.

| |

¿Cómo reconocer un ataque Troyano?

| |

¿Cómo mantenerse protegido?

Los troyanos representan una amenaza constante en el panorama de la ciberseguridad, pero con una combinación de formación adecuada, tecnología avanzada y medidas preventivas, es posible mantenerse protegido. En ARRME Consultores, ofrecemos soluciones de ciberseguridad diseñadas a la medida de tus necesidades, incluyendo protección multicapa, capacitación en seguridad y monitoreo constante.

Contáctanos hoy, Haz clic en el botón a continuación para recibir una evaluación personalizada y reforzar la seguridad de sus sistemas con nuestras herramientas confiables de protección contra malware. Mantente un paso adelante de los riesgos digitales y asegura tu futuro. ¡Estamos aquí para proteger su mundo digital!